Authentik

Authentik ist eine moderne, flexible Identity Provider Lösung, die für Self-Hosting entwickelt wurde. Mit vollständiger Kontrolle über Ihre Identitätsdaten bietet Authentik umfassende Identity & Access Management Funktionen für Unternehmen jeder Größe.

Was ist Authentik?

Authentik ist eine moderne, flexible Identity Provider Lösung, die für Self-Hosting entwickelt wurde. Mit vollständiger Kontrolle über Ihre Identitätsdaten bietet Authentik umfassende Identity & Access Management Funktionen für Unternehmen jeder Größe.

Als Zero Trust Gateway implementiert Authentik granulare Zugriffskontrolle basierend auf Benutzeridentität, Gerät, Standort und Verhalten. Die Lösung unterstützt moderne Standards wie OAuth2, OpenID Connect, SAML2 und bietet nahtlose Integration in bestehende Infrastrukturen.

Bereit für Authentik?

Wir installieren, hosten und betreiben Authentik für Ihr Unternehmen - wahlweise auf unserer sicheren, DSGVO-konformen Infrastruktur in Deutschland oder anderen Standorten sowie On-Premise in Ihrer eigenen Umgebung.

Mit 24/7 Monitoring, Enterprise Support, Backups und professioneller Wartung sorgen wir für höchste Verfügbarkeit und zuverlässigen Betrieb Ihrer Authentik-Instanz.

Self-Hosting Anywhere

Betreiben Sie Authentik auf Ihrer eigenen Infrastruktur (Docker, Kubernetes, etc.) für vollständige Kontrolle über Ihre Identitätsdaten.

Single Sign-On (SSO)

Einheitliche Anmeldeprozesse für alle Anwendungen mit Unterstützung branchenüblicher Protokolle.

Multi-Faktor-Authentifizierung

Umfassende MFA-Unterstützung mit TOTP, WebAuthn/Passkeys in Hardware oder Software für maximale Sicherheit.

Bedingte Zugriffskontrolle

Granulare Richtlinien basierend auf Benutzerattributen, Zeit, Standort und mehr für präzise Zugriffskontrolle.

FIDO2 & Passkey Support

Passwortlose Authentifizierung mit FIDO2-Standards für eine sichere, phishing-resistente Anmeldeerfahrung.

Zero Trust Architektur

Implementierung von Zero Trust Prinzipien mit feingliedriger Zugriffskontrolle und kontinuierlicher Verifizierung.

GeoIP & Impossible Travel Detection

Erkennung verdächtiger Anmeldeversuche basierend auf GeoIP-Standort und Reisemustern zur Verhinderung unbefugten Zugriffs.

Umfassendes Audit-Logging

Verfolgung von Änderungen mit feldspezifischen Details für umfassende Sicherheitsüberwachung und Compliance.

Umfassende Protokoll-Unterstützung

OAuth2/OpenID Connect, SAML2, LDAP, RADIUS und SCIM für nahtlose Integration in bestehende Systeme.

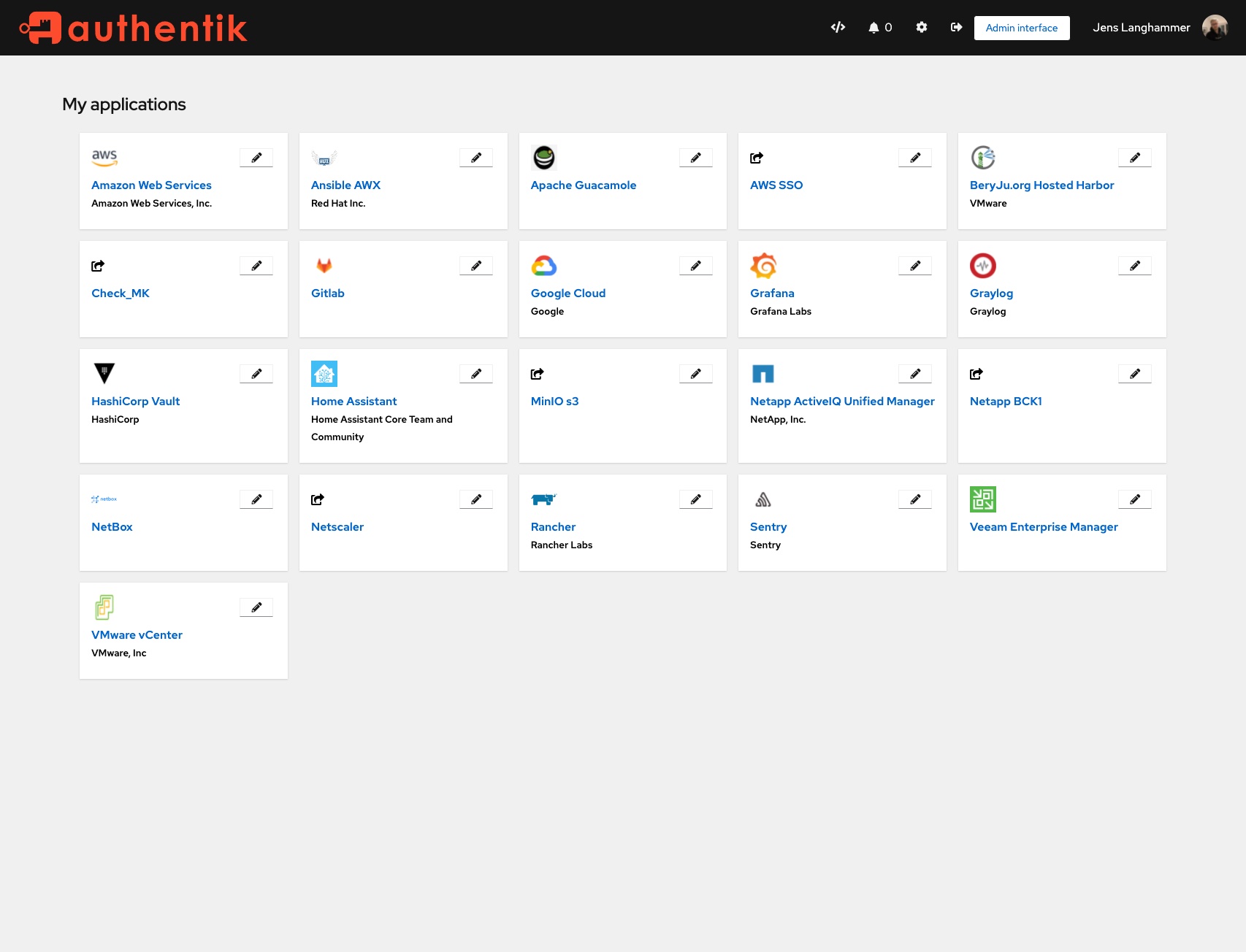

Authentik in Aktion

Erleben Sie Authentik in Aktion

Sehen Sie, wie einfach und effizient Authentik in der Praxis funktioniert. Von der Installation bis zur produktiven Nutzung.

Authentik Installation & Einrichtung

Professionelle Installation auf Ihrer Infrastruktur – On-Premise, Cloud oder Hybrid

On-Premise

In Ihrem Rechenzentrum

- Installation auf Bare-Metal, VM oder Docker

- Optimale Performance-Konfiguration

- Integration in bestehendes Active Directory/LDAP

- SSL-Zertifikat & Reverse Proxy

- Backup-Strategie & Monitoring

- Security Hardening nach Best Practices

- Dokumentation & Schulung

Cloud Installation

AWS, Azure, Hetzner & Co.

- Installation auf AWS, Azure, GCP, Hetzner

- Terraform/IaC Setup (optional)

- Kubernetes oder Docker Compose

- Auto-Scaling Konfiguration

- Load Balancer & CDN Integration

- CloudWatch/Monitoring Setup

- Cost Optimization & Best Practices

Enterprise Setup

High-Availability Setup mit umfassenden Security- und Compliance-Features

- High-Availability Cluster Setup

- VPN-Zugang (z.B. WireGuard, NetBird, Tailscale)

- SSO Integration (z.B. Keycloak, Authentik, Azure AD)

- Multi-Faktor-Authentifizierung (MFA)

- Audit Logging & Compliance

- Disaster Recovery Plan

- Individuelle Security Policies

- Dedizierter Ansprechpartner

Perfekt für diese Anwendungsfälle

Enterprise SSO

Single Sign-On für alle Ihre Unternehmensanwendungen mit zentraler Authentifizierung und Autorisierung

Zero Trust Security

Conditional Access und risikobasierte Authentifizierung für moderne Sicherheitsarchitekturen

Passwordless Authentication

FIDO2, WebAuthn und Passkey-Support für sichere und benutzerfreundliche Anmeldung ohne Passwörter

Identity Management

Zentrale Benutzerverwaltung mit LDAP und Directory Sync für nahtlose Integration

Multi-Protocol Support

OAuth2, SAML, LDAP und SCIM in einer Lösung für maximale Kompatibilität

Compliance & Audit

Vollständige Audit-Logs und Compliance-Reports für regulierte Branchen

Security & Secure Access

Sichere Einwahl und Zugriffskontrolle für Ihre Installation

VPN-Zugang

WireGuard, NetBird oder Tailscale

SSO Integration

Keycloak, Authentik, Azure AD

Multi-Faktor-Auth

TOTP, WebAuthn, YubiKey

Firewall & Hardening

Fail2Ban, Rate Limiting, IP Whitelisting

Sichere Einwahl via VPN

Wir richten für Sie einen sicheren VPN-Zugang zu Ihrer Installation ein – ideal für Remote-Work und externe Mitarbeiter.

- Zero-Trust Network Access (ZTNA)

- Verschlüsselte Verbindungen

- Einfaches Client-Setup für alle Geräte

- Zentrale Zugriffsverwaltung

Unterstützte VPN-Lösungen:

Das ist im Service enthalten

Full-Service Installation ohne versteckte Kosten

Authentik Entwicklung & Integration

Authentik ist extrem flexibel, weil jeder Authentifizierungs-Schritt ein 'Stage' in einem 'Flow' ist. Wir nutzen Python, um Logik direkt in diese Flows zu injizieren.

Expression Policies (Python)

Statt starrer Regeln schreiben wir Python-Code für Policies. Zugriff nur, wenn User im Büro ist (IP-Range) UND Shift-Plan-API 'aktiv' meldet? Kein Problem. Wir binden externe APIs direkt in die Auth-Entscheidung ein.

Custom Flow Stages

Wenn Standard-Stages (MFA, Passwort) nicht reichen, entwickeln wir Custom Stages. Zum Beispiel für die Abfrage einer proprietären Hardware-Token-Datenbank oder Legal-Disclaimer-Bestätigung mit Versionierung.

Blueprints & IaC

Wir konfigurieren Authentik nicht manuell. Wir definieren Ihre komplette IAM-Logik als Code (Blueprints). Das ermöglicht reproduzierbare Setups für Dev/Staging/Prod und Disaster Recovery.

Konkrete Use Cases

So setzen wir Authentik-Entwicklung in der Praxis um.

Migration von Legacy-Systemen

User-Passwörter liegen in einer alten Oracle-DB mit proprietärem Hash-Algorithmus. Ein Reset aller Passwörter ist keine Option.

Ein Custom Password-Stage prüft Login-Versuche gegen die alte Datenbank. Bei Erfolg migriert Authentik den User transparent und hasht das Passwort neu nach modernen Standards.

Dynamische Berechtigungen

Gruppenzugehörigkeit allein reicht nicht. Berechtigungen hängen von Projekt-Status oder Zertifizierungen ab, die in Drittsystemen liegen.

Eine Policy fragt beim Login Ihre HR-API oder Projekt-Software ab und injiziert die Berechtigungen dynamisch als Claims in das OIDC/SAML-Token.

Spezielle MFA-Methoden

TOTP oder WebAuthn sind nicht möglich (z.B. in Hochsicherheitsbereichen ohne Smartphones), stattdessen werden Smartcards oder Matrix-Karten genutzt.

Implementierung eines Custom MFA-Stages, der die Challenge-Response-Logik Ihrer physischen Token abbildet.

Enterprise Managed Hosting

Enterprise Grade

Open-Source enterprise-fähig für Produktions-Workloads - wir betreiben Ihre Anwendungen mit höchsten Sicherheitsstandards und Enterprise Support

Warum Enterprise Managed Hosting?

Open Source Software für geschäftskritische Prozesse erfordert professionelle Wartung, kontinuierliche Updates und enterprise-grade Support. Mit unserem Authentik Enterprise Managed Hosting erhalten Sie die notwendige Infrastruktur und Betreuung, um Open Source zuverlässig in Produktionsumgebungen zu betreiben. Backups, SLAs, telefonischen Support und persönlichem Ansprechpartner - damit Sie sich auf Ihr Kerngeschäft konzentrieren können.

Installation auf Ihrer Infrastruktur

Individuelle Lösung gewünscht?

Wir bieten auch maßgeschneiderte Authentik Enterprise Lösungen für Ihre speziellen Anforderungen. Kontaktieren Sie uns für ein individuelles Angebot.

Sie interessieren sich für Authentik?

Gut gewählt – wir helfen Ihnen beim Start oder beim Betrieb.

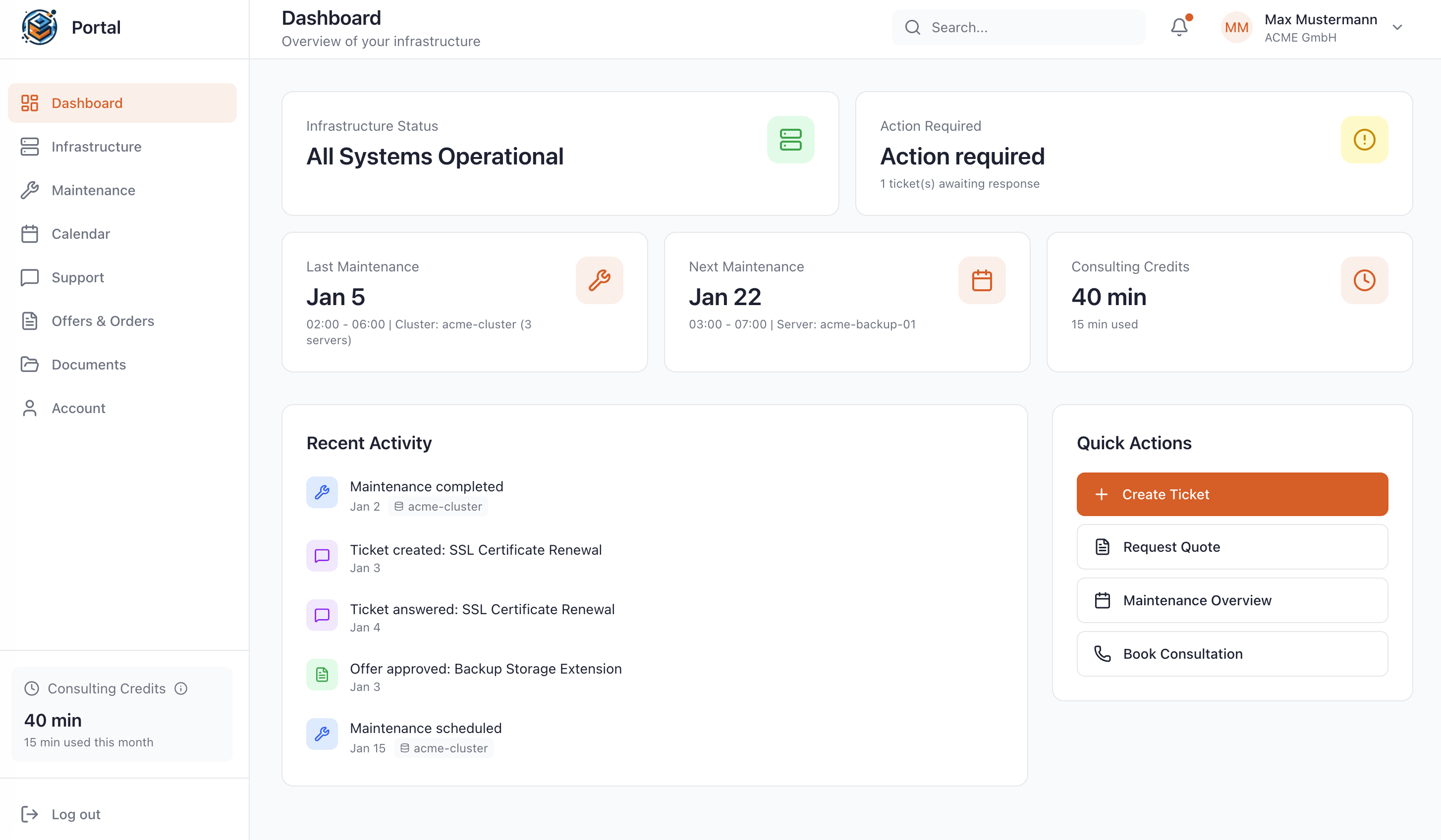

Verwalten Sie Ihren Stack im Kunden-Portal

Als Kunde eines Managed Services bei WZ-IT haben Sie Zugriff auf unser exklusives Portal: Überwachen Sie Ihre Infrastruktur in Echtzeit, planen Sie Wartungen, fordern Sie Angebote an und erhalten Sie direkten Support – alles zentral an einem Ort.

- Live-Infrastruktur-Status in Echtzeit

- Wartungsfenster selbst verschieben

- Komplette Zugriffsprotokolle einsehen

- Direkter Support ohne Umwege

Passende Lösungen für Ihr Projekt

Ergänzende Technologien

Diese Lösungen werden oft zusammen mit Authentik eingesetzt

Ähnliche Technologien

Diese Lösungen bieten ähnliche Funktionalitäten und können gemeinsam evaluiert werden

Alternative Lösungen

Diese Lösungen sind direkte Alternativen mit ähnlichen Einsatzgebieten

Lassen Sie uns über Ihre Idee sprechen

Ob konkrete IT-Herausforderung oder einfach eine Idee – wir freuen uns auf den Austausch. In einem kurzen Gespräch prüfen wir gemeinsam, ob und wie Ihr Projekt zu WZ-IT passt.

Timo Wevelsiep & Robin Zins

Geschäftsführer